Certificats SSL de plus en plus courts : pourquoi l’automatisation avec ACME devient indispensable

Les autorités de certification réduisent progressivement la durée de validité des certificats SSL/TLS. Alors qu’il y a encore quelques années, un certificat pouvait être valable jusqu’à deux ans, la plupart des grandes autorités limitent désormais cette durée à environ 199 jours (environ 6 mois).

Les renouvellements manuels deviennent chronophages, voire risqués si un oubli provoque une interruption de service.

Heureusement, le protocole ACME (Automatic Certificate Management Environment) permet d’automatiser entièrement le cycle de vie des certificats : demande, validation, émission et renouvellement.

Contexte

L’objectif principal d’ACME (Automatic Certificate Management Environment) est de faciliter et sécuriser l’obtention de certificats numériques, sans intervention humaine. L’écosystème a été démocratisé par Let’s Encrypt et développé par l'ISRG (Internet Security Research Group), une autorité de certification gratuite et automatisée, mais de nombreuses autres CA (Certificate Authority) commerciales supportent désormais le protocole.

Dans les infrastructures modernes (web, VPN, passerelles applicatives, etc.), ACME répond à un besoin essentiel : intégrer une gestion dynamique et centralisée des certificats.

Ce protocole est déclaré en tant que RFC 8555, qui permet de donner une norme standard pour pouvoir créer des outils autour de ce protocole.

Pourquoi faire attention à vos certificats ?

Un certificat SSL expiré compromet la sécurité et la disponibilité de votre site web. Il expose vos données et votre activité à des risques majeurs tout en nuisant à votre réputation.

Risques de sécurité

Sans chiffrement actif, les communications entre votre serveur et les utilisateurs transitent en clair, facilitant les attaques "man-in-the-middle" où des pirates interceptent mots de passe, données personnelles ou paiements. Les navigateurs modernes bloquent ou avertissent agressivement les connexions non sécurisées, rendant votre site inaccessible pour beaucoup d'utilisateurs.

Impact sur l'expérience utilisateur

Les visiteurs voient des alertes rouges comme "Connexion non sécurisée" ou "Certificat expiré", ce qui provoque un taux de rebond élevé (jusqu'à 50% dans certains cas e-commerce). Cela érode la confiance, surtout pour les sites sensibles comme les boutiques en ligne ou les portails administratifs.

Conséquences business

- Pertes financières : interruptions de service, ventes perdues, amendes RGPD pour non-conformité

- Mauvais SEO : Google pénalise les sites sans HTTPS valide dans ses classements

- Réputation endommagée : un site "non sûr" nuit à votre image à long terme

Fonctionnement technique

ACME repose sur un échange automatisé et standardisé entre un client ACME (installé sur le serveur ou la plateforme à certifier) et une autorité de certification compatible ACME.

- Le client génère une requête de certificat (CSR).

- L’autorité de certification envoie un challenge pour vérifier que le client contrôle bien le domaine concerné.

- Par exemple : un fichier temporaire placé sur le serveur web (HTTP-01)

- Ou un enregistrement DNS prouvé par le client (DNS-01), utile pour les services non-HTTP - Une fois le contrôle validé, l’autorité délivre le certificat.

- Le client peut ensuite automatiser le renouvellement périodique, évitant toute coupure de service.

Type de Challenge

HTTP-01

- Principe : Le CA vérifie l’accès à une URL HTTP spécifique sur le domaine, généralement http://<domaine>/.well-known/acme-challenge/<token>

- Port requis : 80 (HTTP uniquement)

- Avantages :

- Simple à configurer, particulièrement pratique pour les serveurs web classiques (Nginx, Apache, Caddy…)

- Largement supporté par la plupart des clients ACME

- Limitations :

- Ne prend pas en charge les certificats wildcard (*.exemple.com)

- Nécessite que le port 80 soit ouvert et atteignable par le CA

DNS-01

- Principe : Le CA vérifie un enregistrement TXT dans le DNS du domaine, par exemple : _acme-challenge.exemple.com

- Implémentation : Via API DNS (OVH, Cloudflare, PowerDNS, etc.) ou manuellement

- Avantages :

- Supporte les certificats wildcard

- Indépendant de tout service web ou port réseau

- Limitations :

- Plus complexe à automatiser (API, tokens d’accès, gestion des secrets)

- Des changements d’API fournisseurs peuvent casser l’automatisation

TLS-ALPN-01

- Principe : Le CA effectue une connexion TLS directe sur le port 443 et vérifie une extension ALPN personnalisée avec une réponse spécifique au challenge

- Port requis : 443 (HTTPS)

- Avantages :

- Ne nécessite pas de DNS modifié ni d’accès HTTP

- Fonctionne bien sur des infrastructures où seul le port HTTPS est exposé

- Limitations :

- Nécessite un contrôle complet du serveur TLS

- Moins universellement supporté par les clients ou reverse-proxies (Nginx, HAProxy, etc...).

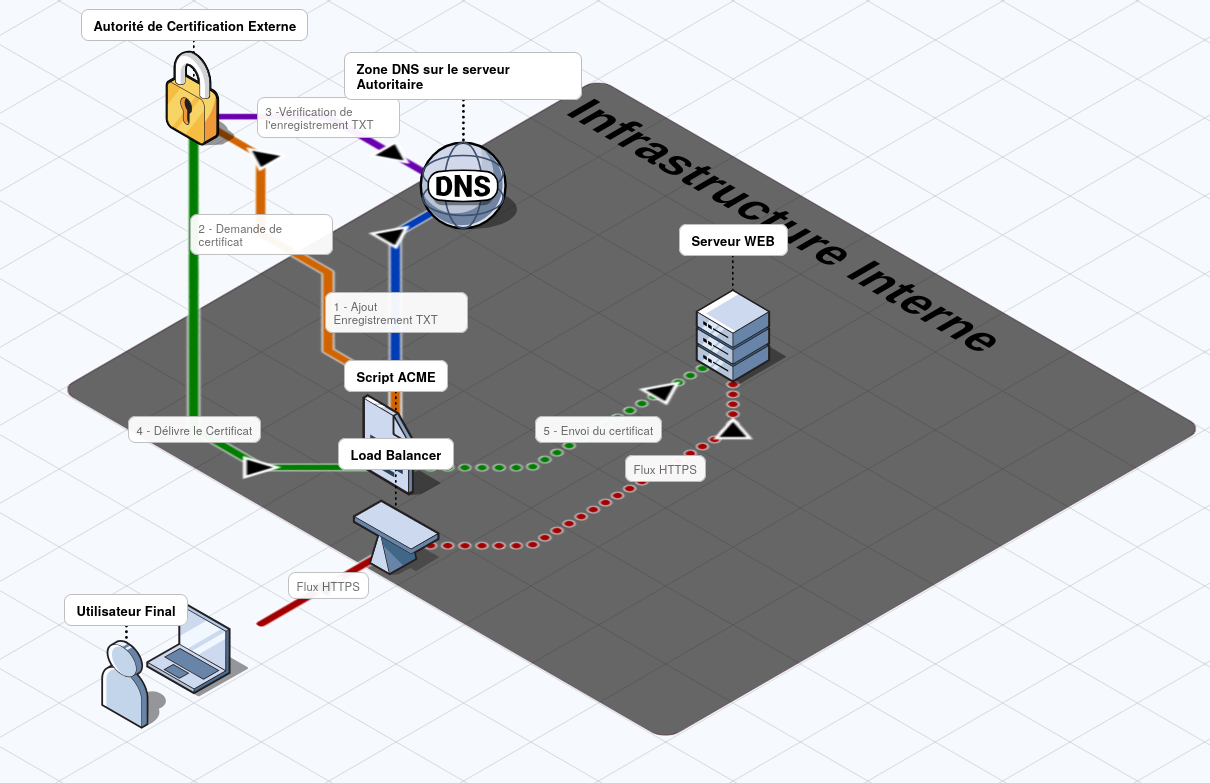

Exemple de Challenge en DNS

Solutions qui propulsent l'utilisation d'ACME dans nos SI

Plusieurs clients ACME permettent aujourd’hui d’intégrer facilement ce protocole dans différents environnements :

- Certbot : le client officiel de Let’s Encrypt, simple à configurer et largement documenté. Il est disponible sous forme de paquet sur de nombreuses distributions Linux.

- Acme.sh : script shell très flexible, disponible sur GitHub, compatible avec de nombreux fournisseurs DNS et environnements.

- Win-ACME : outil orienté Windows Server, idéal quand vous devez déployer vos certificats dans un parc de serveur sur base Windows avec des rôles ou des applications qui utilise IIS.

- Cert-Manager : Dans une mouvance autour du cloud native, cette solution se proposent aussi pour l'automatisation de certificat sur des clusters basé sur la technologie Kubernetes.

Cas d'usage

L’automatisation ACME ne se limite pas aux sites web. Voici quelques scénarios concrets :

- Serveur Web : Nginx, Apache, Caddy ou IIS peuvent renouveler leurs certificats sans temps d’arrêt.

- VPN SSL : Vous pouvez utiliser ACME pour regénérer les certificats de vos VPN SSL présent chez les différentes marques d'UTM : WatchGuard, OPNSense, Sophos, Palo Alto, etc.

- Gateway RDS : les déploiements Windows Server peuvent se connecter à Win-ACME pour renouveler automatiquement les certificats RDS et RD Web.

- Citrix NetScaler : le support ACME (ou via scripts externes) permet de réduire fortement la maintenance des certificats SSL du portail d’accès.

- Serveur Mail : Dans le cas où vous souhaitez ajouter le chiffrement et la sécurisation des données sur des protocoles comme SMTP ou IMAP.

Nouveau standard qui s'impose

ACME s’impose aujourd’hui comme un standard incontournable. Son adoption simplifie la gestion des certificats tout en renforçant la sécurité et la fiabilité des infrastructures. Dans un contexte où la durée de vie des certificats devient de plus en plus courte, l’automatisation n’est plus un luxe — c’est une nécessité.